ACTIVIDAD #4 RSJE

El docente invita a sus alumnos a una sala de cómputo con acceso a internet y para o vers tocar lo siguiente

A) planificación de cuentas de usuarioB) políticas de contraseñas

C) tipos de perfil de usuario

PLANIFICACIÓN DE CUENTAS DE USUARIO

Se enumeran los roles y las cuentas que debe crear en servicios del dominio de active directory para proporcionar seguridad y derechos de acceso a datos, informes, aplicaciones web y MBAM

Se enumeran los roles y las cuentas que debe crear en servicios del dominio de active directory para proporcionar seguridad y derechos de acceso a datos, informes, aplicaciones web y MBAMCuentas de base de datos: base de datos, cumplimiento de normas, base de datos de recuperación grupo o usuario de lectura y escritura para informes, es una cuenta tipo usuario o grupo. Esta cuenta tiene acceso de lectura u escritura a un usuario o grupo de dominio

Cuentas de informe: informes grupo de acceso de dominio de sólo lectura, esta cuenta es de tipo grupo. Esta cuenta tiene el acceso grupo de dominio del rol de informes

Cuentas del sitio web de supervisión y administración: cuenta de dominio del grupo de aplicaciones de servicio web, tipo de cuenta de s de usuario. Esta cuenta tien el acceso de dominio del grupo de aplicaciones del servicio web

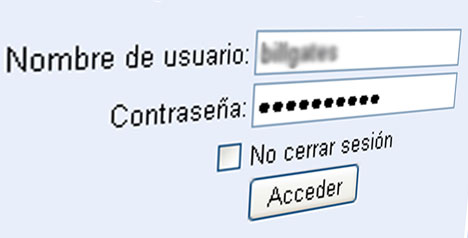

POLÍTICAS DE CONTRASEÑA

- Los usuarios no deben usar la misma contraseña para acceso a cuentas de la empresa que para otro tipo de accesos no relacionados con la empresa.

- Siempre que sea posible, los usuarios no deben usar la misma contraseña para diferentes necesidades de acceso de la empresa.

- Todas las contraseñas de nivel de sistema debe de ser cambiadas al menos cada trimestre.

- Todas las contraseñas de nivel de usuario deben cambiarse al menos cada seis meses. El intervalo de cambio recomendado es cada cuatro mes

- Las contraseñas no deben de compartirse con nadie. Todas las contraseñas deben ser tratadas como sensibles, como Información confidencial de la empresa.

- Las contraseñas no se deben adjuntar en mensajes de correo electrónico u otras formas de comunicación electrónica.

- Las contraseñas no deben ser reveladas por teléfono a nadie.

- No debe de revelar contraseñas en cuestionarios o formularios de seguridad o de ningún tipo.

- No deje pistas del formato de una contraseña.

- No comparta contraseñas de la empresa con nadie, incluyendo asistentes, administrativos,

- secretarias, directivos, dueños, socios, compañeros de trabajo durante las vacaciones, amigos

- o miembros de la familia.

- No escriba ni guarde contraseñas en post-its o papel en cualquier lugar de su oficina. No guarde

- las contraseñas en archivos en su computadora o dispositivos móviles sin

- cifrado.

- No utilice la función "Recordar Contraseña" de aplicaciones.

- Cualquier usuario que sospeche que su contraseña puede haber sido comprometida debe

- reportar el incidente inmediatamente y cambiar todas sus contraseñas a la brevedad.

TIPOS DE PERFIL DE USUARIO

TIPOS DE PERFIL DE USUARIO

- Perfiles locales: perfiles creados en un equipo cuando un usuario inicia sesión. El perfil es específico de un usuario, local al equipo y se almacena en el disco duro del equipo o que no local

- Perfiles móviles: perfiles creados por un administrador y almacenados en un servidor

- Perfiles obligatorios: perfiles móviles que pueden solo ser modificados por un administrador

- Invitado: sirve para que los usuarios sin cuenta personal puedan iniciar una sesión y utilizar el equipo puntualmente